Decrypt Wifi packets(Αποκρυπτογράφηση πακέτων & εμφάνιση κωδικών)

Σε προηγούμενη ανάρτηση(http://pentestlibrary.blogspot.gr/2014/02/wpatkip.html) σας εξήγησα για το πως λειτουργεί το TKIP πρωτόκολλο κρυπτογράφησης.Μπορείτε να το ρίξετε πάλι μία ματιά για να το ξαναθυμηθείται.

Στην σημερινή μας ανάρτηση θα μιλήσουμε για το πως μπορεί ένα hacker να δει που μπαίνετε,τι ψάχνετε και γενικώς να παρακολουθάει τις κινήσεις σας...Τρομακτικό ε??

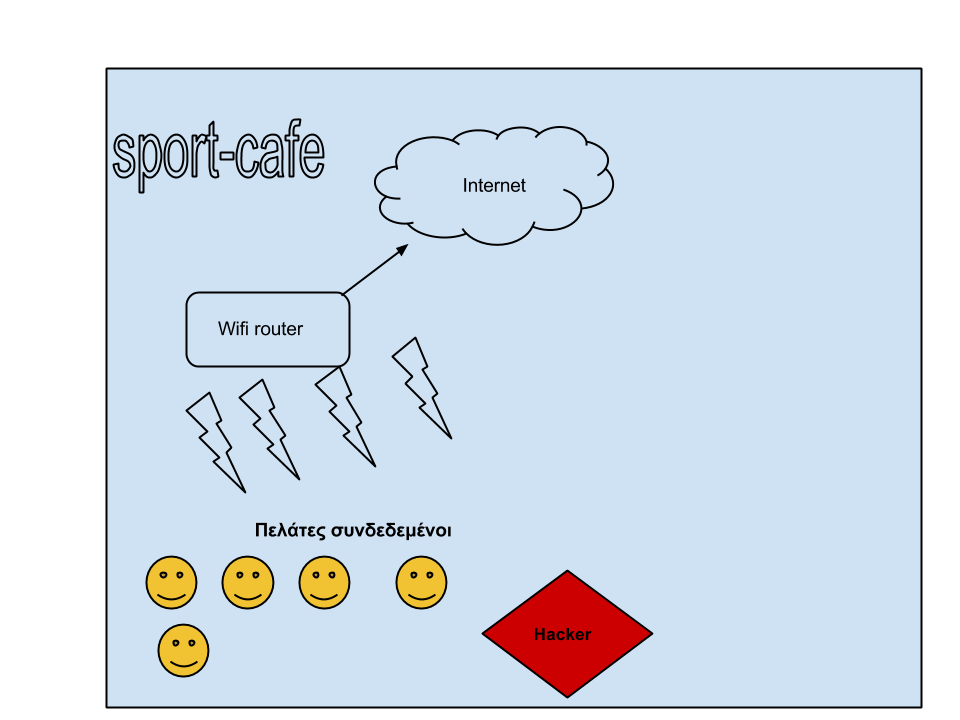

Πολλές φορές καθόμαστε στις καφετέριες ζητώντας τους το κλειδί του WiFi σωστά?Αυτό το κλειδί όμως μπορεί να το ζητήσει και ο hacker σχεδόν δωρεάν απλά πίνοντας έναν καφέ στο ίδιο μαγαζί με εσάς

O hacker μπορεί με την μία να ποκρυπτογραφήση όλη την κίνηση του δικτύου.

Πείτε πως ο κωδικός του ασύρματου δικτύου είναι "wifi_hacked" και το ssid ="tasoxx".Σύμφωνα με τον παρακάτω τύπο:

PSK=PBKDF2(Passphrase,ssid,ssidlength,4096,265)

To PSK είναι ένας 256-bit key στατικός και στην περιπτώση αυτή το PSK=PMK.Γιαυτό πρέπει κάποτε τα Wifi που βρίσκονται σε δημόσιους χώρους να αναβαθμιστούν σε WPA/WPA2 enterprise!

Στον επόμενο τύπο το PTK χρησιμοποιείται για την κρυπτογράφηση/αποκρυπτογράφηση των πακέτων

PTK=PRF(PMK+Anonce+Snonce+AA+SPA)

PMK=256-bit PSK (Με λίγα λόγια και απλά είναι ο κωδικός του ασύρματου δικτύου)

Αnonce,Snonce=ειναι σε PLaintext και τους γνωρίζουμε

AA=AccessPoint Mac

SPA=Supplicant MAC

Πολύ ωραία....ήρθε η ώρα της πράξης

1)Ο Hacker ακούει το ασύρματο δίκτυο ενώ εσείς συνεχίζετε να σερφάρετε και χρησιμοποειται τους κωδικούς σας για να μπείτε σε διάφορα site(πχ www.car.gr) και επιλέγει εσάς σαν στόχο.

4)Μετά την προσωρινή αποσύνδεση σας ο hacker πιάνει το πολυπόθητο Handshake

Στην σημερινή μας ανάρτηση θα μιλήσουμε για το πως μπορεί ένα hacker να δει που μπαίνετε,τι ψάχνετε και γενικώς να παρακολουθάει τις κινήσεις σας...Τρομακτικό ε??

Πολλές φορές καθόμαστε στις καφετέριες ζητώντας τους το κλειδί του WiFi σωστά?Αυτό το κλειδί όμως μπορεί να το ζητήσει και ο hacker σχεδόν δωρεάν απλά πίνοντας έναν καφέ στο ίδιο μαγαζί με εσάς

O hacker μπορεί με την μία να ποκρυπτογραφήση όλη την κίνηση του δικτύου.

Πείτε πως ο κωδικός του ασύρματου δικτύου είναι "wifi_hacked" και το ssid ="tasoxx".Σύμφωνα με τον παρακάτω τύπο:

PSK=PBKDF2(Passphrase,ssid,ssidlength,4096,265)

To PSK είναι ένας 256-bit key στατικός και στην περιπτώση αυτή το PSK=PMK.Γιαυτό πρέπει κάποτε τα Wifi που βρίσκονται σε δημόσιους χώρους να αναβαθμιστούν σε WPA/WPA2 enterprise!

Στον επόμενο τύπο το PTK χρησιμοποιείται για την κρυπτογράφηση/αποκρυπτογράφηση των πακέτων

PTK=PRF(PMK+Anonce+Snonce+AA+SPA)

PMK=256-bit PSK (Με λίγα λόγια και απλά είναι ο κωδικός του ασύρματου δικτύου)

Αnonce,Snonce=ειναι σε PLaintext και τους γνωρίζουμε

AA=AccessPoint Mac

SPA=Supplicant MAC

Πολύ ωραία....ήρθε η ώρα της πράξης

1)Ο Hacker ακούει το ασύρματο δίκτυο ενώ εσείς συνεχίζετε να σερφάρετε και χρησιμοποειται τους κωδικούς σας για να μπείτε σε διάφορα site(πχ www.car.gr) και επιλέγει εσάς σαν στόχο.

2)Στο συγκεκριμένο παράδειγμα σας χρησιμοποίησα το car.gr γιατι δεν υπάρχει HTTPS(τεράστιο σφάλμα).Όλα φαίνονται σε Plaintext....

3)Σας αποσυνδέει προσωρινά.Δεν θα το καταλάβετε καν....

5)Αποκρυπτογραφεί τα πακέτα

6)Και τα ανοίγει με το Wireshark.Το παιχνίδι τελείωσε.....

Το username:test

password:test

Έτσι ακριβώς....Σε επόμενο Post θα δείξω σε βήματα πως μπορεί ένας πολύ απλά να κάνει μία τέτοια επίθεση(ΜΙΜΤ).Θα δείξω ακόμη πως δημιούργουμε έναν δικός web server,DHCP server,Rogue AP και κάνουμε διάφορα...:)

ReplyDelete