Crack Wifi (WPA+TKIP/AES)

Είναι ένα άρθρο που σίγουρα δεν έχει γραφτεί για πρώτη φορά.Σκοπός μου είναι με την βοηθεία των εικόνων να σας δώσω να καταλάβετε την μεθοδολογία ενός hacker.Υπάρχουν πολλές μα πάρα πολλές επιχειρήσεις που έχουν την συγκεκριμένη ασφάλεια στο ασύρματο τους(καφετέριες,ξενοδοχεία κτλ).Πολλοί έχουν και τις κάμερες τους συνδεδεμένες ή ακόμα και ασύρματα barcode.Θα αφήσω σε εσάς σαν άσκηση μετά από αυτό το παράδειγμα να σκεφτείτε πως θα μπορούσατε να προστατευτείτε.

Δεν θέλω να ζαλίσω άλλο με θεωρίες ας ξεκινήσουμε....

Πρώτα μπείτε μέσα στο Router σας και στο menu Wireless στο πεδίο ασφάλεια θα σας έχει να επιλέξετε WPA+TKIP.Συνδέστε το κινητό σας με το ασύρματο σας.

1)Βλέπουμε τις συσκευές του συστήματος.Στην περίπτωση μας το WLAN0 πρέπει να ενεργοποιηθεί

2)ενεργοποιούμε το WLAN0

3)δημιουργούμε το mon(monitor mode)

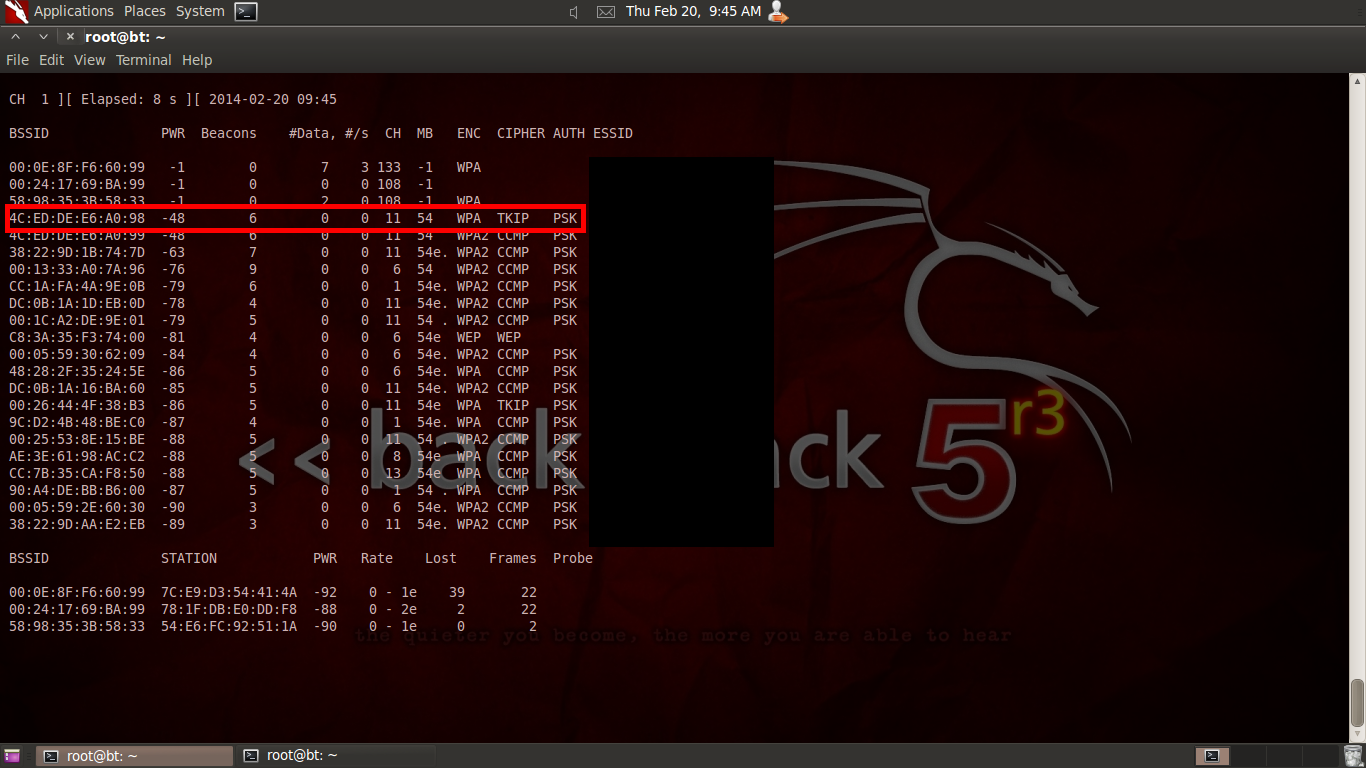

4)Ψάχνουμε για ασύρματα δίκτυα

5)Ωραία!!Βρήκαμε τον στόχο μας και στην περίπτωση μας υπάρχει και συνδεδεμένος client.

6)Αποσυνδέουμε τον client με την βοήθεια του Aireplay-ng :)

7)Αφού σταλεί στον client ένα deauth πακέτο τότε ξανακάνει reassociation με το AP.Εμείς ακούμε τα πάντα και έτσι πιάνουμε την χειραψία που ανταλλάσουν(WPA handshake).

8)Έχουμε ότι χρειαζόμαστε για τροφοδοτήσουμε το aircrack-ng.Σε παλαιότερη ανάρτηση σας είχα δείξει πως να δημιουργείτε τις δικές σας wordlist με το Crunch(http://pentestlibrary.blogspot.gr/2013/12/crunch-tool-wordlist.html).

Μόλις πετύχαμε τον σκοπό μας.Αυτός είναι ένας τρόπος από τους πολλούς τρόπους για να σπάσουμε το WPA+TKIP.Εγώ χρησιμοποίησα την σουίτα Aircrack-ng.Την επόμενη φορά θα σας δείξω πως μπορείτε να το κάνετε με Wireshark+Pyrit.

Comments

Post a Comment